多要素身份验证器Authy走漏3,342万名用户的手机号码/账户ID等敏感数据

日前在地下黑客论坛中有黑客发布包含 3342 万行数据的 CSV 文件,该文件每行包含账户 ID、电话号码、账户状况、设备数量等数据,数据来历则是闻名多要素身份验证器 Authy。

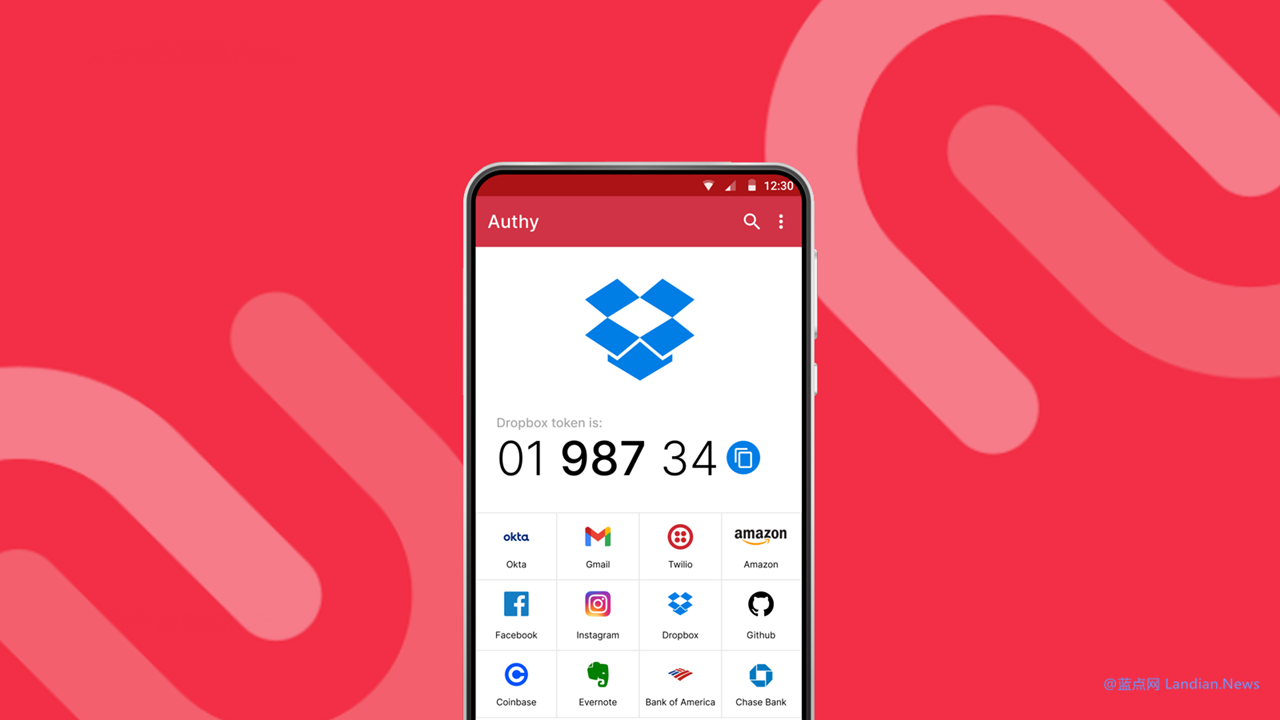

Authy 是个十分闻名的多要素认证东西,在谷歌身份验证器年代当谷歌不支撑数据同步时,Authy 支撑数据同步,因而用户能够在多台设备上显现验证码而且不必忧虑设备丢掉导致验证码也丢掉。

由于支撑同步所以 Authy 获得了很多用户,包含蓝点网从前都是 Authy 忠诚的用户,蓝点网运用 Authy 超越五年直到后来换成暗码管理器类产品。

回到此次数据走漏问题上,Authy 开发商 Twilio 现已证明相关数据确实是真的,倒不是黑客成功侵略了 Authy,而是该公司有 API 接口没有进行严厉的身份验证被黑客使用。

此次 Authy 遇到的问题其实和此前新浪微博遇到的数据走漏相同,黑客经过批量生成电话号码交给 API 进行匹配,这些 API 假如检测到号码有用则会回来正确信息。

黑客靠这种办法成功匹配出 33,420,546 名用户数据,尽管用户账号暗码没有走漏,但手机号码走漏也会形成严重问题,比方接下来有些黑客可能会进行针对性的垂钓进犯。

知道手机号码后还能够搜集方针用户信息进行更杂乱、更费事的 SIM 换卡进犯,SIM 换卡进犯难度大,但一旦成功就会给受害者形成不可估量的丢失。

不幸的是现在数据现已走漏实际上没有什么好的弥补方法,对用户来说现在最好的方法可能是转移到其他身份验证器并封闭 Authy 的手机号码登录功用,这样能够阻挠 SIM 换卡进犯。

限时活动引荐:开搜AI智能查找免费无广告直达成果、万能播放器VidHub支撑挂载网盘云播、阿里云服务器99元/年。

还没有评论,来说两句吧...