腾讯云DNSPOD发现很多家用路由器遭到绑架 DNS被篡改为歹意服务器

据腾讯云 DNSPOD 大众号发布的音讯,近期 DNSPOD 发现很多家用路由器的 DNS 解析装备被篡改,然后影响网站或 App 的正常拜访。

这种状况最早从 2024 年 5 月开端呈现,到 8 月 5 日会集迸发并到达峰值,截止至 8 月 7 日经过测验承认,导致本次毛病大规模迸发的域名在反常 DNS 服务器上现已康复,但受 TTL 及客户端缓存影响,客户端的康复时间有必定的滞后性。

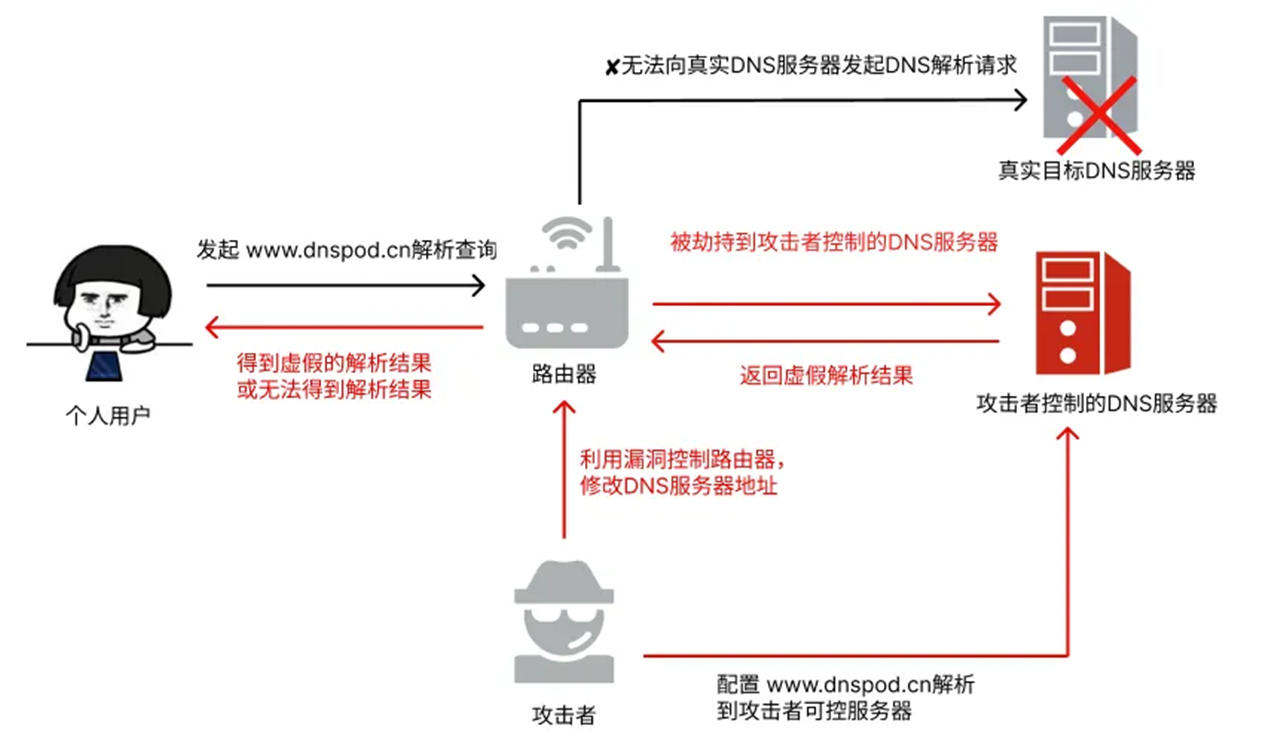

路由器被黑客操控并修正为歹意 DNS 服务器:

针对路由器的绑架活动层出不穷,这种进犯通常是在互联网上扫描露出的路由器,然后经过默许暗码、路由器固件缝隙或常用暗码进行爆炸取得路由器的办理权限。

取得办理权限后黑客就能够将路由器的默许 DNS 服务器修正为歹意服务器,歹意服务器在用户拜访时会回来垂钓网站、虚伪网站或跳转到不合法网站等。

DNSPOD 发现的歹意 DNS 地址包括:

- 122.9.187.125

- 8.140.21.95

- 101.37.71.80

- 47.102.126.197

- 118.31.55.110

- 47.109.22.11

- 47.113.115.236

- 47.109.47.151

- 47.108.228.50

- 39.106.3.116

- 47.103.220.247

- 139.196.219.223

- 121.43.166.60

- 106.15.3.137

用户能够登录路由器办理页面找到 DNS 服务器的装备,检查 DNS 服务器是否有上面的 IP 地址,假如有则阐明路由器现已遭到侵略,主张直接重置然后从头替换账号暗码保证安全性。

假如路由器 DNS 地址不在上面的 IP 列表中,则能够经过如下办法进行检查:

1. 域名解析记载 TTL 被修正为 86400 秒,即域名解析记载会被缓存 1 天

能够在 Mac 或 Linux 体系中翻开指令提示符输入 dig @122.9.187.125 dnspod.cn

其间 @122.9.187.125 为示例 DNS 服务器 IP,请检查你的路由器检查 DNS IP 地址,将其替换到上面的指令中,假如执行指令后回来的信息包括 86400 则或许代表被黑。

2. 存在间歇性很多域名无法正常解析的状况,回来 NXDOMAIN + 过错的 SOA 记载,而不是正常拜访 A 记载或 CNAME 记载

执行指令 dig @路由器 DNS IP 地址 test.ip.dnspod.net

若回来记载里包括 SOA 记载或许也意味着路由器遭到侵略,即路由器上的 DNS IP 地址归于歹意地址,并非常用公共 DNS 服务器。

3.DNS 版别显现为 unbound 1.16.2

经过指令 dig @路由器 DNS IP version.bind chaos txt

若回来的信息里包括以下字符串则也意味着遭到侵略:

- unbound 1.16.2

- sh-dsh-01

- hz-ds-z11-10

还没有评论,来说两句吧...